Manual de Instalación y Uso de VeraCrypt¶

Elaborado por:

Nombre del Departamento/Equipo: Seguridad

Líder del Equipo: Carlos David Vall-lloseras Reyes

Contactos Principales:

Carlos David Vall-lloseras Reyes (carlos.dvr@avangenio.com, +5350762104)

Josuan Reinoso Rodríguez (josuan.rr@avangenio.com, +5356597557)

Maricarla Villalón Martínez (maricarla.vm@avangenio.com, +5354399210)

1. Introducción¶

VeraCrypt es una herramienta de cifrado de disco ampliamente utilizada que permite proteger datos sensibles mediante el cifrado en tiempo real. Este manual describe los pasos necesarios para instalar, verificar y configurar VeraCrypt tanto en sistemas operativos basados en Linux como en Windows. Además, se incluyen instrucciones para crear y utilizar un contenedor cifrado.

2. Características Principales de VeraCrypt¶

VeraCrypt ofrece las siguientes características clave:

- Crea un disco virtual cifrado dentro de un archivo y lo monta como un disco real.

- Cifra particiones completas o dispositivos de almacenamiento (USB, discos duros externos).

- Proporciona autenticación previa al arranque (útil para discos de sistema cifrados).

- El cifrado es automático, en tiempo real (sobre la marcha) y transparente.

- Utiliza paralelización y canalización para garantizar un rendimiento óptimo.

- Aprovecha la aceleración por hardware en procesadores modernos.

- Ofrece negación plausible mediante volúmenes ocultos y sistemas operativos ocultos.

3. Requisitos Previos¶

Antes de comenzar con la instalación, asegúrate de:

- Tener acceso a Internet para descargar los archivos necesarios.

- Contar con permisos administrativos en el sistema operativo.

- Verificar que el sistema operativo esté actualizado.

4. Instalación de VeraCrypt en Linux¶

4.1 Descargar y verificar la autenticidad del paquete

VeraCrypt firma sus paquetes RPM utilizando el mecanismo de firma RPM estándar, que integra la firma en los paquetes. La clave pública GPG de VeraCrypt es esencial para verificar la autenticidad del paquete descargado. Se deben seguir los siguientes pasos:

4.1.1. Descargar la clave pública GPG desde el sitio oficial de VeraCrypt en https://www.veracrypt.fr/en/Downloads.html:

|

|---|

| Figura 01. Descargar la clave pública GPG. |

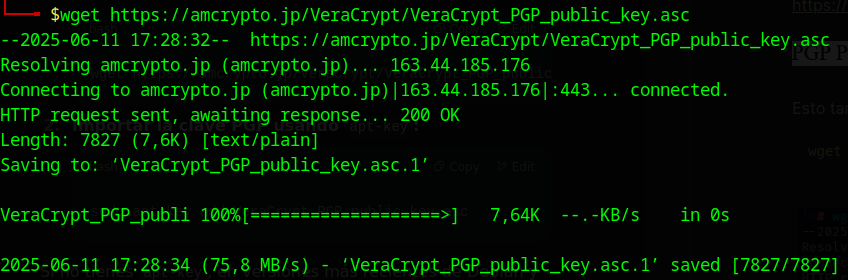

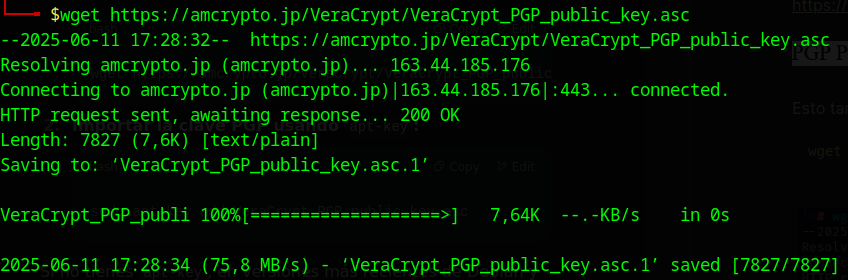

Esto también puede hacerse mediante el comando:

|

|---|

| Figura 02. Importación de la clave GPG. |

|

|---|

| Figura 02. Importación de la clave GPG. |

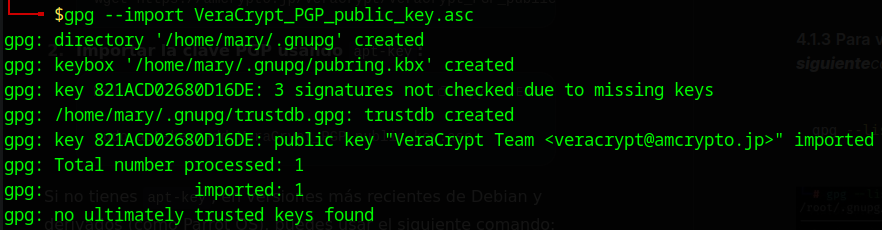

4.1.2. Una vez descargada la clave, se importa utilizando el siguiente comando:

|

|---|

| Figura 03. Listado de claves importadas. |

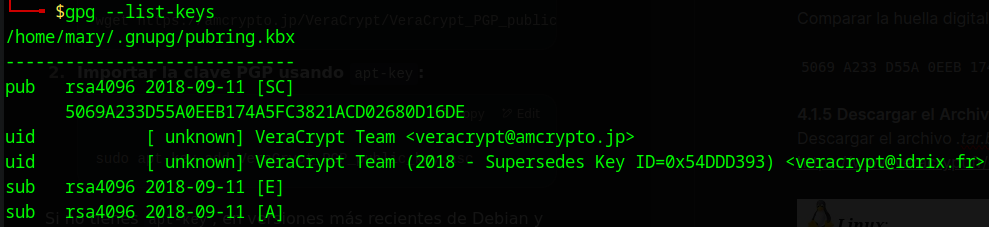

4.1.3 Para verificar que la clave GPG se haya importado correctamente, usar el siguiente comando:

|

|---|

| Figura 04. Descargar el archivo .tar.bz2 y su firma .sig. |

4.1.4 Verificar la Huella Digital Comparar la huella digital mostrada con la oficial de VeraCrypt:

5069 A233 D55A 0EEB 174A 5FC3 821A CD02 680D 16DE

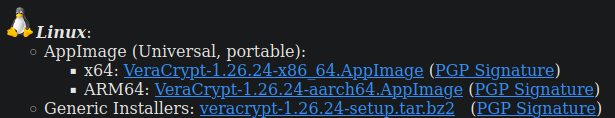

4.1.5 Descargar el Archivo y la Firma Descargar el archivo .tar.bz2 y su archivo de firma .sig desde el sitio oficial de VeraCrypt en https://www.veracrypt.fr/en/Downloads.html .

|

|---|

| Figura 05. Verificar la firma del archivo. |

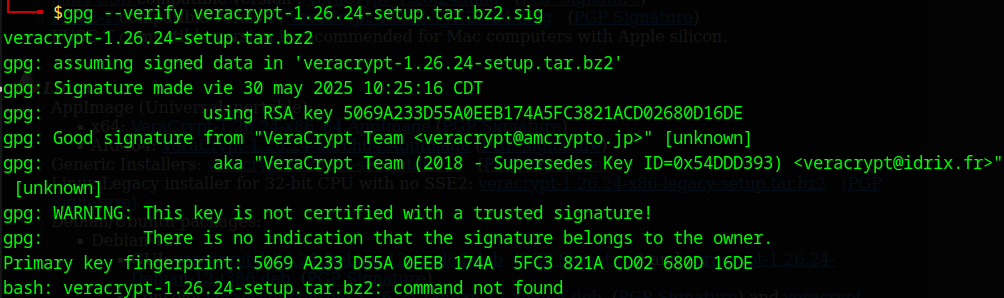

4.1.6 Usar el siguiente comando para verificar la firma del archivo:

|

|---|

| Figura 06. Descomprimir el archivo tar.bz2. |

- Good signature: Indica que el archivo no ha sido modificado.

- Advertencia sobre confianza: Es normal y no afecta la validez de la firma. Este paso es vital para la seguridad. No continúe si las huellas dactilares no coinciden.

4.2. Instalación.

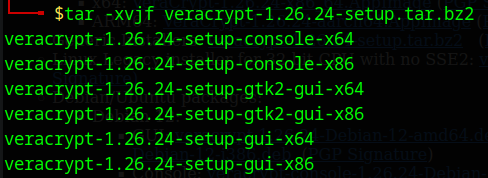

4.2.1. Descomprimir el archivo usando el comando a continuación:

|

|---|

| Figura 07. Asistente gráfico de instalación en Linux. |

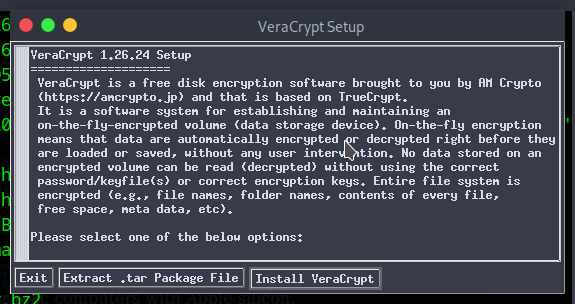

4.2.2. Ejecutar el instalador El instalador se ejecuta con permisos de superusuario:

Se sigue el asistente gráfico:

1. Seleccionar "Install VeraCrypt".

|

|---|

| Figura 08. Instalar VeraCrypt. |

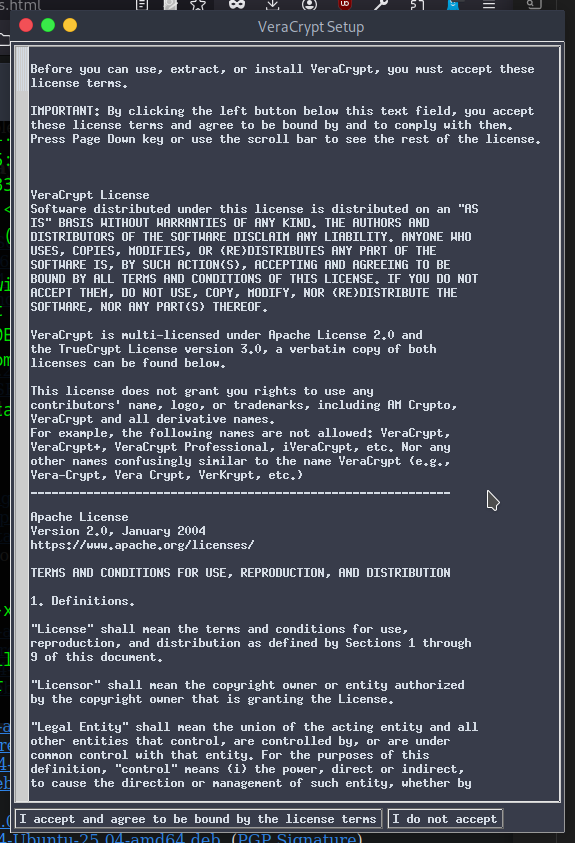

2. Desplazarse hasta abajo y aceptar los términos de licencia.

|

|---|

| Figura 09. Aceptar los términos de licencia. |

5. Instalación de VeraCrypt en Windows¶

5.1. Descargar y verificar la autenticidad del paquete de instalación.

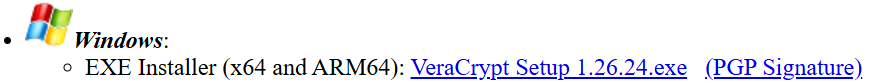

5.1.1 Descargar el paquete desde la página oficial de Veracrypt: https://www.veracrypt.fr/en/Downloads.html

|

|---|

| Figura 10. Página de descargas para Windows. |

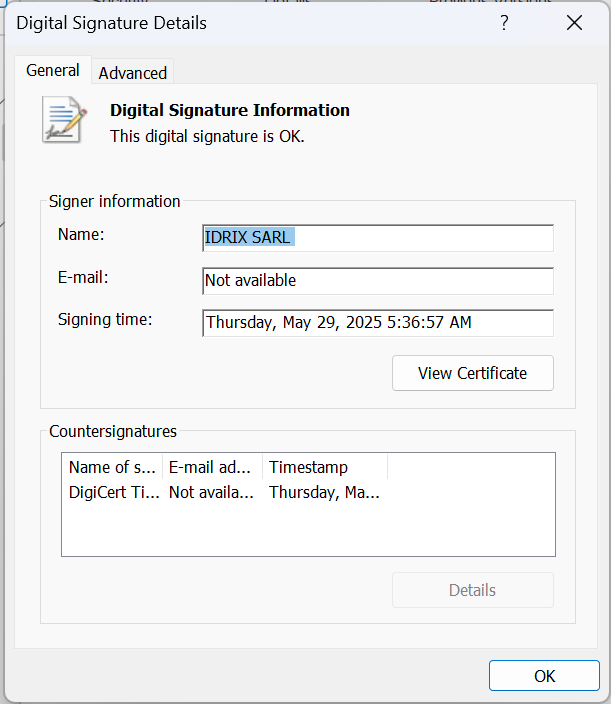

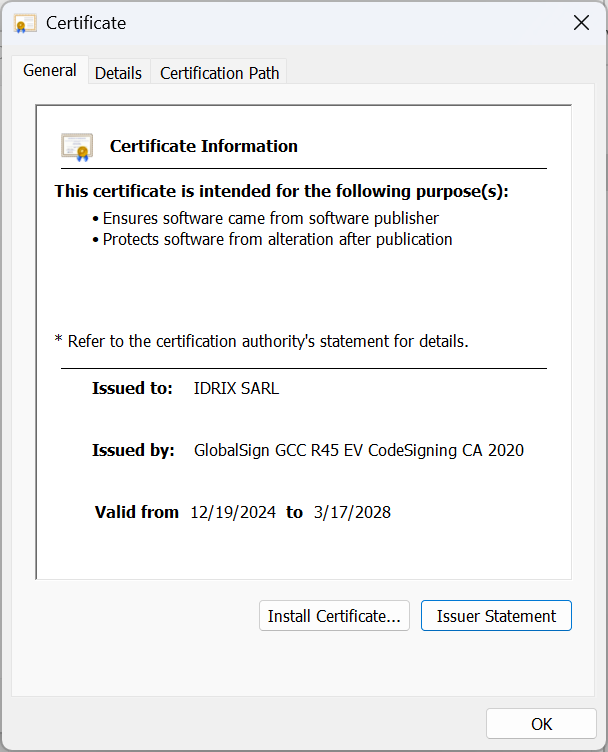

5.1.1 Verificar el certificado digital Siga estos pasos para confirmar que el ejecutable está firmado por IDRIX (desarrollador oficial de VeraCrypt):

- Haga clic derecho sobre el archivo .exe y seleccione Propiedades.

- Navegue a la pestaña "Firmas digitales".

- Seleccione la firma correspondiente a "IDRIX SARL" y haga clic en "Detalles".

- En la ventana emergente, verifique que se muestra que "Esta firma digital es correcta":

|

|---|

| Figura 11. Verificación de la firma digital en Windows. |

5. Haga clic en "Ver certificado" para confirmar adicionalmente:

- El nombre del titular del certificado es exactamente "IDRIX SARL" (empresa desarrolladora de VeraCrypt).

- El emisor es "GlobalSign GCC R45 EV CodeSigning CA2020" (entidad certificadora reconocida).

|

|---|

| Figura 12. Detalles del certificado digital. |

5.2. Instalación.

5.2.1. Ejecutar el instalador

Haga doble clic en el archivo descargado (VeraCrypt Setup X.XX.XX.exe). Si aparece el Control de Cuentas de Usuario, haga clic en "Sí" para permitir la instalación.

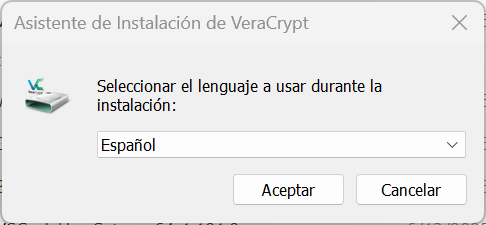

5.2.2. Seleccionar idioma El instalador mostrará una lista de idiomas, seleccione "Español" (o el idioma preferido) y haga clic en "Aceptar".

|

|---|

| Figura 13. Selección de idioma en el instalador de Windows. |

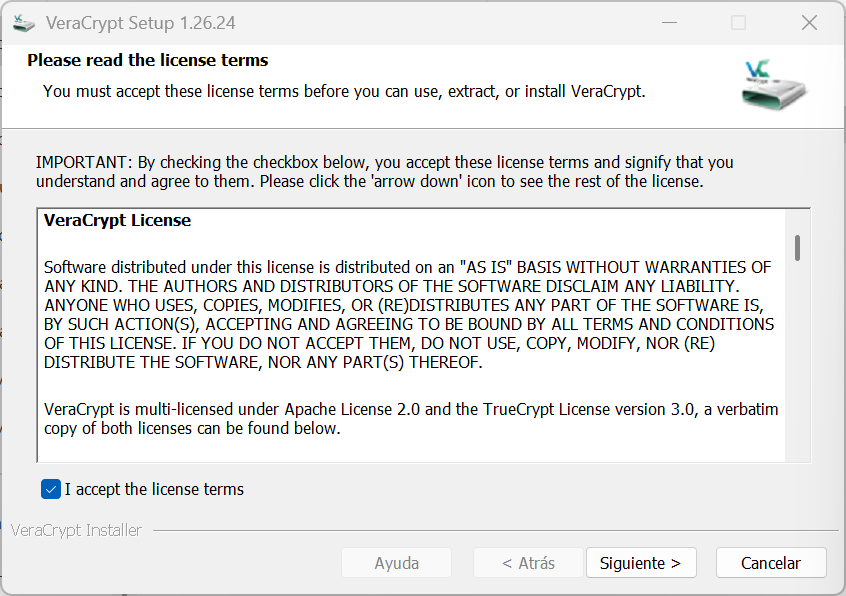

5.2.3. Aceptar los términos y condiciones. Lea el acuerdo de licencia, marque la casilla "Acepto los términos del acuerdo de licencia" y haga clic en "Siguiente".

|

|---|

| Figura 14. Aceptar términos y condiciones. |

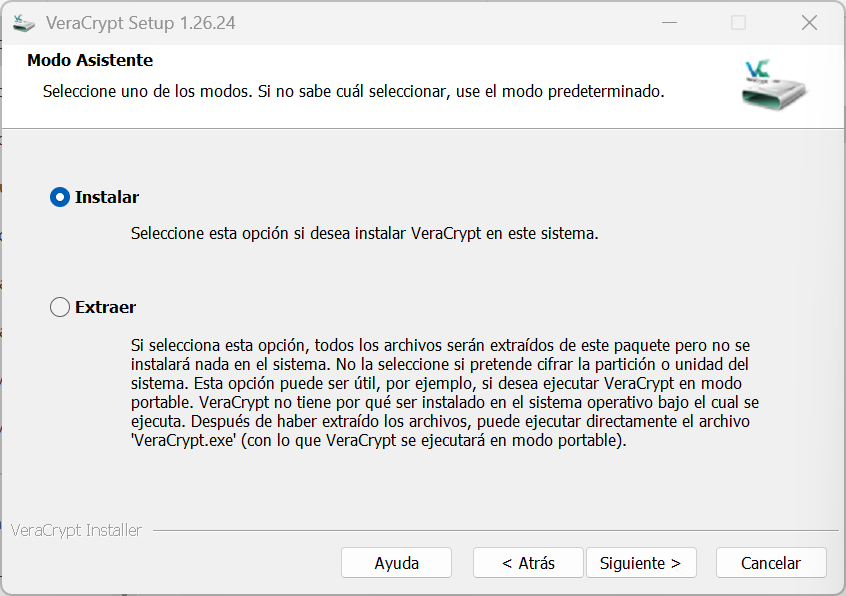

5.2.4 Tipo de instalación Seleccione "Instalar" (recomendado para la mayoría de usuarios). Nota: La opción "Extraer" solo descomprime los archivos sin instalar el programa.

|

|---|

| Figura 15. Selección de tipo de instalación. |

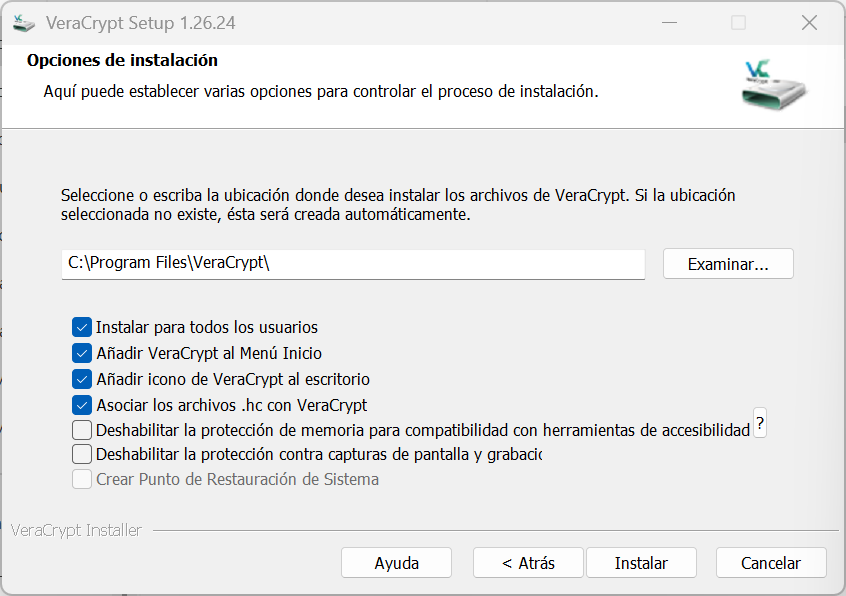

5.2.5. Seleccionar ruta de instalación Por defecto, VeraCrypt se instalará en: C:\Archivos de programa\VeraCrypt. Para cambiar la ubicación, haga clic en "Examinar" y seleccione otra carpeta. Haga clic en "Instalar"

|

|---|

| Figura 16. Selección de la ruta de instalación. |

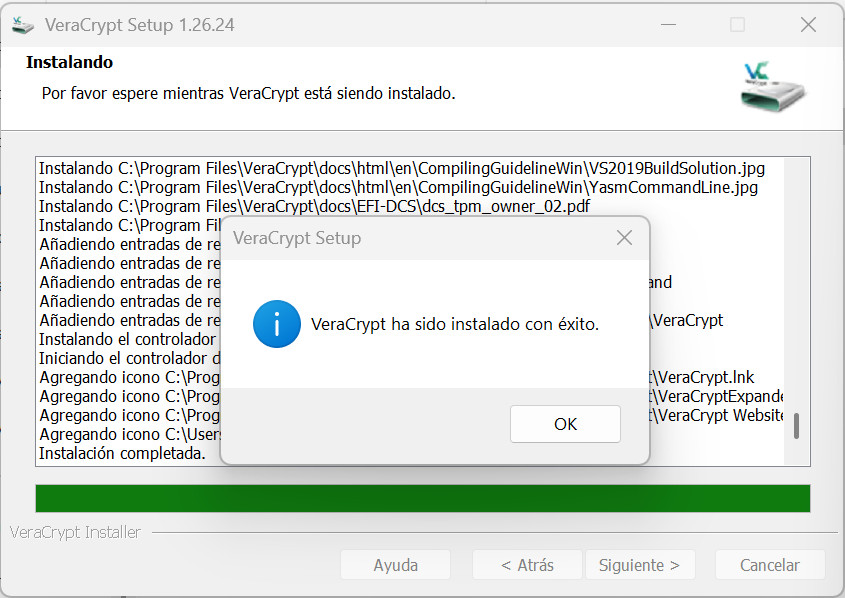

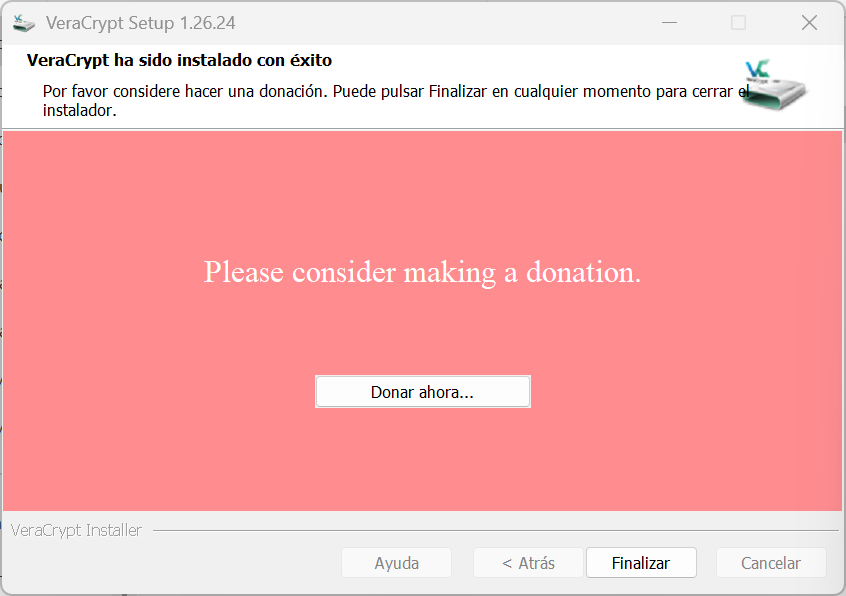

5.2.6 Finalizar la instalación Espere a que aparezca el mensaje: "VeraCrypt ha sido instalado con éxito". Haga clic en “Aceptar” y luego en “Finalizar”.

|

|---|

| Figura 17. Instalación completada en Windows. |

|

|---|

| Figura 18. Instalación completada en Windows. |

6. Configuración Inicial

Los pasos para crear un contenedor cifrado son análogos en Windows y Linux, con estas diferencias en Windows:

- Asignación de unidades: Los volúmenes se montan con letras (ej: Z:).

- Permisos: No se requiere contraseña de administrador (usuario del sistema) para montar/desmontar.

- Interfaz: El asistente muestra algunas opciones en una sola ventana.

Pasos para crear un contenedor cifrado:

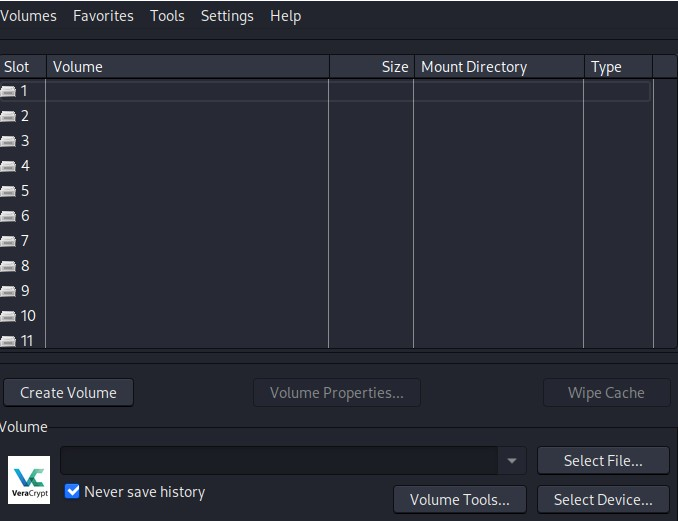

6.1. Abrir VeraCrypt desde el menú de aplicaciones o la terminal.

6.2. Seleccionar "Create Volume" para iniciar el asistente de creación de volúmenes.

|

|---|

| Figura 19. Iniciar creación de volumen cifrado. |

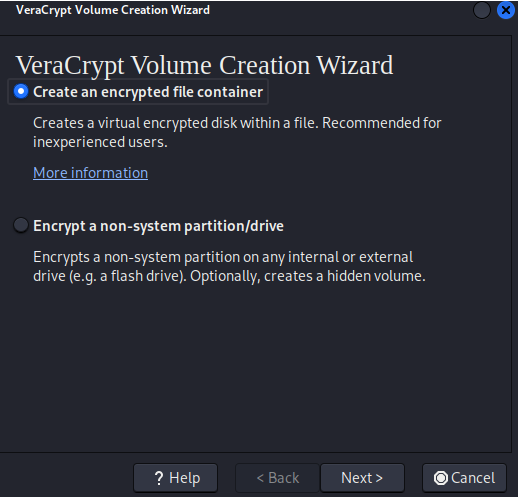

6.3 Seleccionar "Create an encrypted file container". Un volumen VeraCrypt puede residir en un archivo, que también se llama contenedor o en una partición. En este caso, elegiremos la primera opción y crearemos un volumen VeraCrypt dentro de un archivo.

|

|---|

| Figura 20. Selección de “Create an encrypted file container”. |

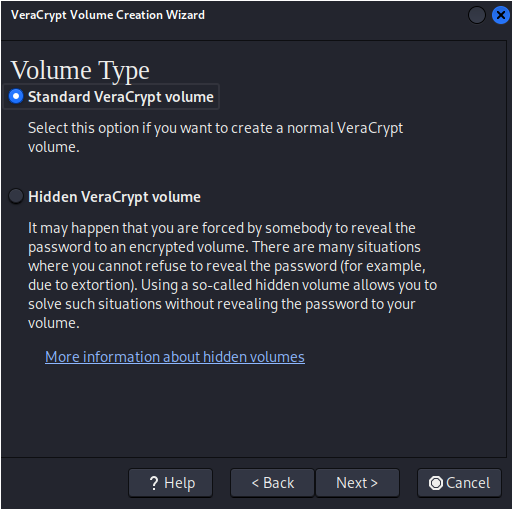

6.4. Elegir entre Volumen Estándar u Oculto En este paso, deberá seleccionar el tipo de volumen VeraCrypt a crear: Volumen Estándar:

- Opción recomendada para la mayoría de usuarios.

- Crea un único contenedor cifrado protegido por contraseña.

- Ideal para proteger archivos sensibles de la empresa sin necesidades avanzadas de ocultación.

Volumen Oculto: - Ofrece negación plausible (permite ocultar la existencia de ciertos datos). - Requiere dos contraseñas: una para el volumen "falso" (externo) y otra para el volumen oculto (real). - Solo necesario en situaciones de alto riesgo donde pueda existir coerción para revelar información.

Para esta guía, seleccione "Standard VeraCrypt volume y haga clic en Next*.

|

|---|

| Figura 21. Elegir volumen estándar u oculto. |

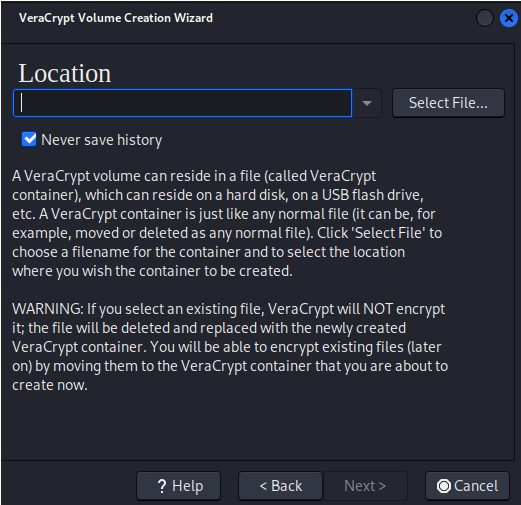

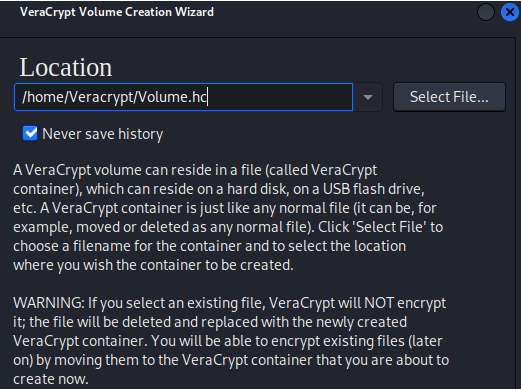

6.5. Especificar la ubicación del contenedor.

Haga clic en Seleccionar *archivo... y proporcione una ruta adecuada (por ejemplo, /home/usuario/veracrypt_container). Dentro de esa ruta cree su archivo con la extensión .hc*,por ejemplo: Volumen.hc.

IMPORTANTE: Si selecciona un archivo existente en este paso, se sobrescribirá y se reemplazará por el volumen recién creado (por lo que el archivo sobrescrito será perdido, no encriptado). Podrá cifrar archivos existentes (más adelante) moviéndolos a un volumen VeraCrypt creado.

|

|---|

| Figura 22. Selección de la ruta y nombre del contenedor. |

|

|---|

| Figura 23. Selección de la ruta y nombre del contenedor. |

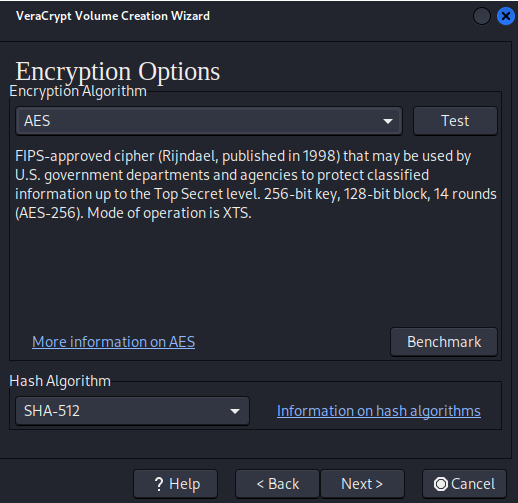

6.6. Configurar el cifrado y el hash. VeraCrypt le permitirá elegir el algoritmo de cifrado y el método dehash. Los valores predeterminados (AES para cifrado y SHA-512 para hash) son seguros y ampliamente utilizados. Sin embargo, si tiene requisitos específicos, puede seleccionar otros algoritmos disponibles, para más información consulte: Algoritmos de Cifrado y Algoritmos Hash.

|

|---|

| Figura 24. Configuración de algoritmo de cifrado y hash. |

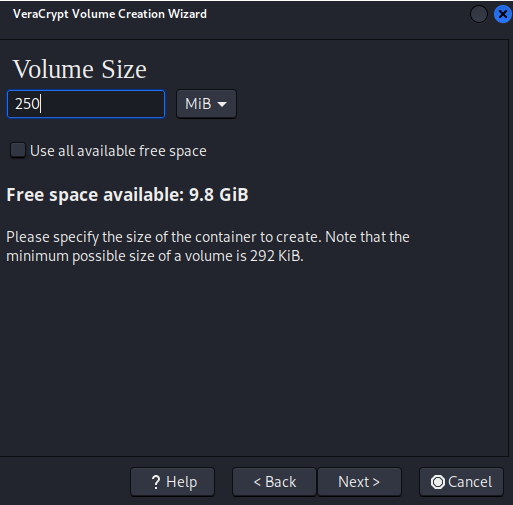

6.7. Especificar el tamaño del contenedor

Este será el espacio máximo disponible dentro del volumen cifrado. En este caso crearemos un contenedor de 250 MiB.

|

|---|

| Figura 25. Especificar el tamaño del volumen. |

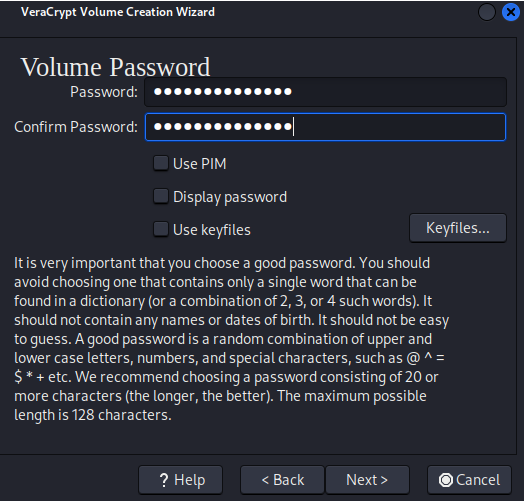

6.8. Establecer una contraseña segura.

Cree una contraseña robusta para proteger su contenedor cifrado.

|

|---|

| Figura 26. Establecer contraseña segura. |

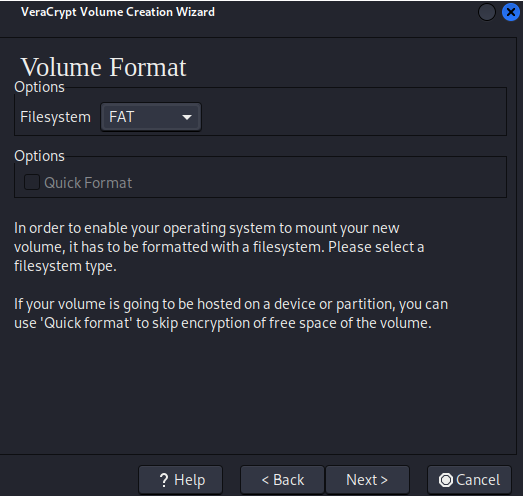

6.9. Seleccionar el sistema de archivos (Filesystem)

En esta sección, se debe elegir el tipo de sistema de archivos que utilizará el volumen cifrado. Las opciones comunes incluyen:

- FAT (FileAllocation Table): Es compatible con la mayoría de sistemas operativos (Windows, macOS, Linux), pero tiene limitaciones como un tamaño máximo de archivo de 4 GB y no admite permisos avanzados.

- NTFS: Recomendado para Windows ya que ofrece mejor rendimiento y soporte para archivos grandes (>4 GB), pero solo es compatible con Windows y algunos sistemas Linux con herramientas específicas.

- exFAT: Similar a FAT, pero sin el límite de 4 GB por archivo. Compatible con Windows, macOS, y Linux (con soporte adecuado).

- ext2/ext3/ext4: Sistemas de archivos nativos de Linux, pero tienen menor compatibilidad con otros sistemas operativos.

En este caso elegiremos FAT.

|

|---|

| Figura 27. Elegir el sistema de archivos. |

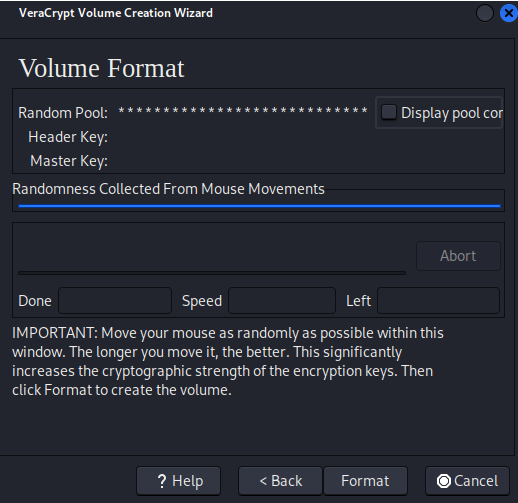

6.10. Formatear el volumen.

VeraCrypt formateará el archivo contenedor para prepararlo para su uso. Durante este proceso, también generará datos aleatorios para garantizar que el volumen sea seguro. Mueva el mouse de la manera más aleatoria posible dentro de la ventana al menos hasta que el indicador de aleatoriedad se complete. Cuanto más tiempo mueva el mouse, mejor (se recomienda mover el mouse durante al menos 30 segundos). Esto aumenta significativamente la fuerza criptográfica de las claves de cifrado (que aumenta la seguridad).

|

|---|

| Figura 28. Proceso de formateo del volumen. |

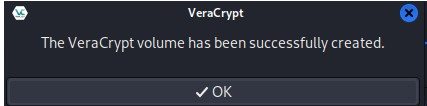

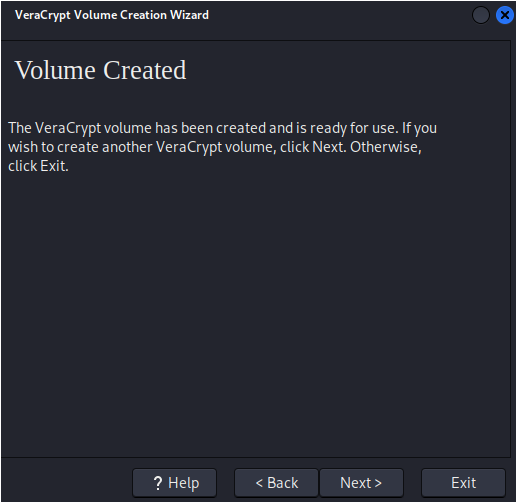

Haga clic Format. La creación del volumen debe comenzar. VeraCrypt ahora creará un archivo llamado Volume.hc en la carpeta seleccionada. Este archivo será un contenedor VeraCrypt (contendrá el volumen cifrado). Dependiendo del tamaño del volumen, la creación puede llevar mucho tiempo. Después de que termine, el aparecerá el siguiente cuadro de diálogo:

|

|---|

| Figura 29. Formateo terminado. |

6.11. Haga clic en Exit para cerrar el cuadro de diálogo.

|

|---|

| Figura 30. Cerrar el asistente (Exit). |

7. Montar el volumen.

En los siguientes pasos, montaremos el volumen que acabamos de crear. Regrese a la ventana principal de VeraCrypt.

1. Seleccione un numero de unidad disponible, haga clic en “Select *File”* y navegue hasta el archivo contenedor que creó anteriormente.

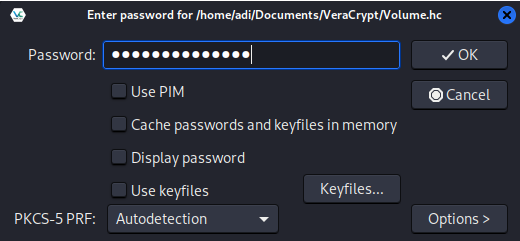

2. Haga clic en “Mount” e ingrese la contraseña que configuró previamente.

|

|---|

Figura 31. Seleccionar el archivo .hc para montar. |

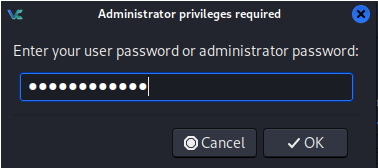

3. Ingrese su contraseña de usuario (este paso se omite en Windows).

|

|---|

| Figura 32. Ingresar la contraseña para montar. |

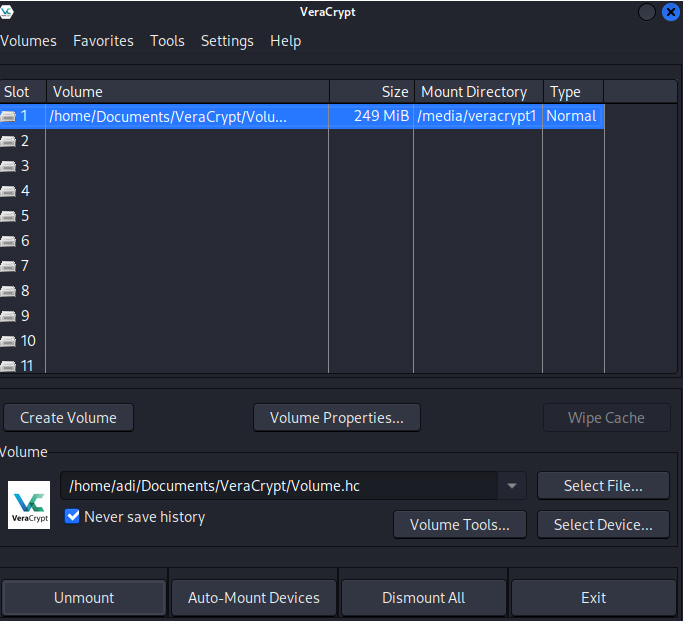

Si todo está correcto, VeraCrypt montará el volumen cifrado como un disco virtual. Ahora puede acceder al volumen desde su administrador de archivos.

|

|---|

| Figura 33. Volumen cifrado montado. |

Tenga en cuenta que VeraCrypt nunca guarda los datos descifrados en un disco; solo los almacena temporalmente en la memoria RAM. Incluso cuando el volumen está montado, los datos almacenados en él siguen cifrados. Al reiniciar el sistema operativo o apagar el ordenador, el volumen se desmontará y todos los archivos almacenados en él serán inaccesibles (y estarán cifrados). Incluso si se interrumpe repentinamente el suministro de energía (sin apagar el sistema correctamente), todos los archivos almacenados en el volumen serán inaccesibles (y estarán cifrados). Para que sean accesibles nuevamente, debe montar el volumen.

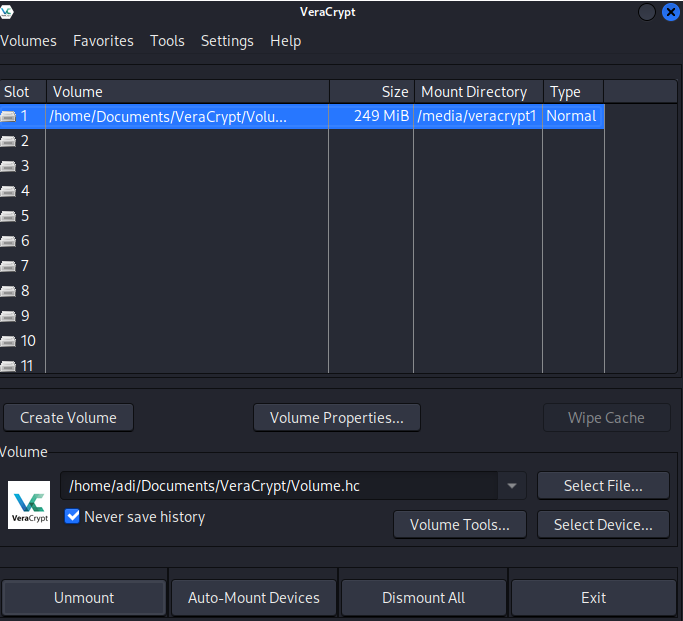

7. Desmontar el volumen.

Si desea cerrar el volumen y hacer que los archivos almacenados en él sean inaccesibles, reinicie el sistema operativo o desmonte el volumen. Para ello seleccione el volumen de la lista de volúmenes montados en la ventana principal de VeraCrypt y luego haga clic en “Unmount”. Para que los archivos almacenados en el volumen vuelvan a estar accesibles, deberá montarlo.

|

|---|

| Figura 34. Desmontar el volumen cifrado. |

Recomendaciones:

- Consulte la documentación oficial de VeraCrypt para opciones avanzadas.

- Actualice VeraCrypt periódicamente desde el sitio oficial.

- Realice copias de seguridad de sus contenedores cifrados.

Soporte Técnico:

Si encuentra dificultades o tiene preguntas, contacte al equipo de seguridad.

"La seguridad de sus datos comienza con herramientas confiables y prácticas adecuadas."

Última actualización: 12/06/2025

Versión del manual: 1.1